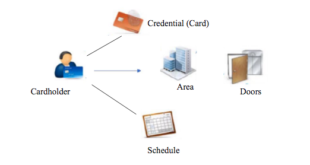

À première vue, le contrôle d’accès serait un lecteur de carte qui déverrouille une porte.

Cependant, il est beaucoup plus élaboré qu’on ne pourrait l’imaginer.

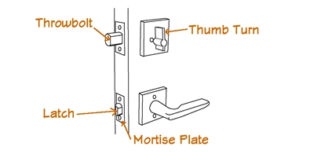

Il définit toutes les propriétés et comportements des portes. Il reconnaît l’état de la porte et les événements qui s’y rapportent. Ensuite, il réagit en informant et en prévenant. C’est bien plus que des clés et des serrures.

Dans cet article, je vais vous expliquer la configuration du comportement de la porte. C’est une fonction de contrôle d’accès. Il consiste à contrôler les réponses de la porte à toutes sortes de situations : ouverture, fermeture. Verrouillage, déverrouillage. Tenu ouvert. Forcé, etc.

Propriétés et comportements des portes

Le contact de porte permet de connaître l’état de la porte. Ainsi, le système connaît la situation normale et la situation d’alarme. En plus de la situation quand il est en difficulté. Par conséquent, il donne une alerte ou un rapport.

Connaitre plus sur les contacts de portes

Voici les propriétés de la porte que nous pouvons configurer :

- Délai d’octroi D’accès standard

Durée pendant laquelle la porte est déverrouillée après la génération d’un événement Accès autorisé.

- Durée d’octroi prolongé

Laps de temps la porte de déverrouillage pourrait être prolongée pour certains titulaires de carte.

- Verrouillage de porte

Nous pouvons spécifier quand verrouiller la porte après qu’un accès a été accordé.

- Porte maintenue ouverte

Il envoie une alerte pour signaler qu’une porte n’est pas verrouillée. Un système s’attend à ce que la porte se ferme dans le délai imparti.

- Porte forcée

Il déclenche un événement pour alerter. L’ouverture normale de la porte se fait après un accès accordé ou une détection de Demande de sortie.

- Anti- retour

Évitez plusieurs entrées consécutives avec la même carte. Par conséquent, cela empêche un utilisateur de passer sa carte pour un autre derrière lui.

- Niveau d’accès

Tous les utilisateurs auront les mêmes cartes. B ut pas les mêmes accès es. Parce que chaque carte à son niveau d’accès. En conséquence, chaque utilisateur n’a accès qu’aux zones auxquelles il est autorisé.

Lire sur les statuts et les événements des portes